2021年11月项目管理师-上午51-75题解析

2021年11月项目管理师-上午51-75题解析

高章舜_2020首次发布:2022年3月6日 18:19浏览量:2805

用鼠标选中

生字 后,就能自动读出发音

用鼠标选中

生字 后,就能自动读出发音

● A,B两个开发人员对信息系统的同一软件部件的两个bug(位于同一代码段)进行修改,当B欲把计划修改的代码段从(51)检出时,显示锁定,基于配合库的变更控制,可知此时该代码段正在工程师A的()中进行修改。

(51)A、开发库 受控库 B、受控库 开发库 C、受控库 产品库 D、产品库 开发库

参考答案:B

解析:详见教程P476“3.配置控制”一节,具体内容见教程P477的“7)基于配置库的变更控制”以及P478的图14-3。

● 项目变更 按照变更性质划分为重大变更、重要变更和一般变更,通过不同的(52)来实现。

(52)A、变更处理流程 B、变更内容 C、审批权限控制 D、变更原因处理

参考答案:C

解析:详见教程P508“16.1.2项目变更分类”一节:项目变更 按照变更性质划分为重大变更、重要变更和一般变更,通过不同的审批权限控制。

● 变更管理组织机构的工作程序按时间先后顺序,排列正确的是(53)。

①变更效果评估

②项目工程师提出变更申请

③项目经理审批变更申请

④发出变更通知并组织实施

⑤变更申请文档审核流转

⑥变更方案论证

⑦项目管理委员会审查

⑧项目经理和监理单位监控实施

(53)A、②⑤③④⑥⑧⑦① B、②⑤④③⑦①⑥⑧ C、②③⑤⑦⑥④①⑧ D、②③⑤⑥⑦④⑧①

参考答案:D

解析:详见教程P509“16.3.2工作程序”一节。

● 关于采购管理过程的描述,不正确的是(54)。

(54)A、当订购物资规格和技术条件复杂时,采用协商选择法比较合适

B、确定后的采购需求在履行中发生变更,需走变更控制流程

C、原厂有相关协议的采购,实施采购时不采用询价比价方法

D、不合格品可以退货或调换,也可以由采购员确定是否降级改做他用

参考答案:D

解析

详见教程P436“1.采购不合格控制” 中规定:由主管领导确定是否降级改做他用。

● 在处理索赔的过程,需要以合同为依据,合同解释非常重要。(55)原则不属于合同解释的原则。

(55)A、整体解释 B、适用法律 C、实时纠偏 D、公平诚信

参考答案:C

解析:详见教程P465“合同解释的原则”一节相关的内容。选项“C、实时纠偏”更多的 用于合同控制。

● 知识管理的工具通常分为(56)三大类。

(56)A、知识生成工具、知识分析工具、知识传播工具

B、知识采集工具、知识合成工具、知识转移工具

C、知识生成工具、知识编码工具、知识转移工具

D、知识采集工具、知识分类工具、知识传播工具

参考答案:C

解析:详见教程P491“15.2.3知识管理的工具”一节相关内容。

● 关于企业战略和战略组织类型的描述,不正确的是(57)。

(57)A、反应者战略适用于对外部环境缺乏控制,又缺乏内部控制机能的组织

B、合作型战略组织模式力图在组织内部建立起共同的价值观和行为准则,使每一个员工都参与制订实施组织战略

C、指挥型战略组织模式适合于业务单一、且高度集权式的组织体制

D、增长型战略组织模式从激励-般管理人员的积极性和主动性角度进行战略制定和实施

参考答案:B

解析:详见教程P519“17.2.1组织战略类型”一节,看看P522“文化型战略组织模式”。

● 关于BPR流程再造与优化的描述,不正确的是(58)。

(58)A、BPR是对企业业务流程的再设计

B、BPR实施中应将决策点下放到基层活动中,并建立对过程的控制

C、基于BPR的信息系统规划,结合现行职能式管理模式,从业务流程的价值链出发,确定企业当前的信息化目标

D、新流程会给企业带来较大的机会,选择一个区域或领域的流程成功后再进行扩大和推广,逐步覆盖到整个流程

参考答案:C

解析:详见教程P550“19.3.3基于BPR的信息系统规划”。

● 关于项目集生命周期管理的描述,不正确的是(59)。

(59)A、项目集与组织战略的一致性评估在项目集的构建时完成

B、项目集的项目经理-般在项目集的构建时被任命

C、项目集收益阶段是一个不断选代的过程

D、项目集收尾阶段主要是保证项目集按照预定的和受控的过程收尾

参考答案:A

解析:详见教程P572“20.4.2项目集定义阶段”相关内容。“项目集与组织战略的一致性评估在项目集的构建之前完成”。

●(60)属于“实施项目组合管理过程”的活动。

(60)A、定义和部署详细的项目组合管理过程

B、调研组织的内外部环境

C、根据组织战略目标,确定项目组合管理目标

D、建立项目组合管理的资源保障

参考答案:A

解析:详见教程P588“21.4.4实施项目组合管理过程”之“(3)定义和部署详细的项目组合管理过程”。

● 产品版本更新后,由于工期紧张,测试工程师补测了更新部分的功能,并将测试结果补充到上一版本测试报告中。则该工程师的操作最可能引发的是(61)。

(61)A、缺陷风险 B、测试环境风险 C、回归测试风险 D、测试技术风险

参考答案:C

解析: 题干中“产品版本更新后,由于工期紧张,测试工程师补测了更新部分的功能”暗示测试工程师执行的是“回归测试”,但测试工作有遗漏、测试不完全,没有测试“受本次更新影响的其他部分”,因此构成了“C、回归测试风险”。

更详细的内容,详见教程P747-P748“测试风险管理”一节。

●(62)活动属于“量化的管理项目”过程。

(62)A、建立并维护项目的质量与过程性能目标

B、选择度量项与分析技术

C、选择子过程与属性

D、监督所选子过程的性能

参考答案:D

解析:详见教程P811“量化的管理项目”一节。

● 信息安全系统工程(ISSE)将信息安全系统工程的实施过程分为工程过程(63)、保证过程三个基本的部分。

(63)A、策划过程 B、风险过程 C、支持过程 D、质量过程

参考答案:B

解析:详见教程P626-P627。“B、风险过程”指的是 要对信息安全方面的风险进行识别、排序和制定应对措施。

● 目标资源具有一个包含等级的安全标签,访问者拥有包含等级列表的许可,其中定义了可以访问哪个等级的目标,该模型属于(64)。

(64)A、DAC B、RBAC C、ACL D、MAC

参考答案:D

解析:详见教程P656“2.访问控制的应用”一节。自主访问方式MAC,要访问的目标资源具有一个包含等级的安全标签,访问者拥有包含等级列表的许可,其中定义了可以访问哪个等级的目标。

● 安全审计的手段主要包括(65)。

①识别网络各种违规操作

②对信息内容和业务流程进行审计,防止信息非法泄露

③响应并阻断网络政击行为

④对系统运行情况进行日常维护

(65)A、①②③ B、②③④ C、①②④ D ①③④

参考答案:A

解析:详见教程P660:“2. 安全审计的作用”一节。

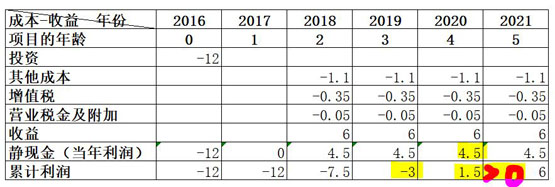

● 某项目2016年投资额12万元,2018年开始取得项目的净收益(产品、原料辅料及公用工程)6万元/年,2018-2021年每年还会产生其他成本(包括人员工资、管理成本、制造成本等)1.1万元/年;增值税0.35万元/年,营业税金及附加0.05万元/年。则该项目的静态投资回收期为(66)年,截止到2021 年底该项目的投资收益率是(67)

(66)A、2.0 B、2.67 C、3.25 D、3.67

(67)A、0.25 B、0.33 C、0.35 D、0.6

参考答案:D、B

解析:

静态投资回收期,不考虑钱的时间价值(也就是:不用计算现值),累计利润在2020年(项目的第4年)出现盈余,此时用了4年-1年+3/4.5=3.67。

投资收益率ROI = 累计利润/累计成本 = 6/18=0.33。

详见教程P193-P196的“4.2.4项目选择方法”。

想扩展理财知识?高老师的“项目管理”精讲课 一定会给你讲明白!

● 已知某公司生产A、B两种产品,其中生产1件A产品需要1个单位的甲资源、3个单位的丙资源;生产1件B产品需要2个单位的乙资源和2个单位的丙资源。已知现有甲乙丙三种资源分别有4个单位、12个单位和18个单位。通过市场预测、可知A产品的单位市场利润为2元, B产品的单位市场利润为5元,该公司为了获得最大的市场利润,应生产A产品(68)件,此时(69)资源仍有剩余。

(68)A、O B、2 C、4 D 、6

(69)A、甲 B、乙 C.丙 D、甲及丙

参考答案:B、A

解析

这题,属于线性规划。

设生产A产品x件、生产B产品y件,根据题干 可以列出下列不等式:

x≤4;

2y≤12;

3x+2y≤18;

求利润2x+5y最大

通过上面的第2个不等式,可以y最多可以取6;通过第3个不等式,可以x最多可以取2,同时满足第1个不等式的要求;

y=6、x=2时,甲资源有剩余。

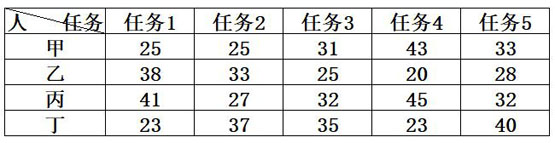

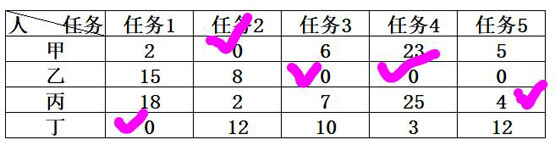

● 分配甲、乙、丙、丁四个人去完成五项任务。每人完成各项任务时间如表所示。由于任务多于人数,故规定其中有一个人可兼职完成两项任务,其余三人每人完成一项。为了花费时间最少,(70)应该完成两项任务。

(70)A、甲 B、乙 C.丙 D、丁

参考答案:B

解析: 每一列里的每个格,都减去本列最小值,得如下表格:

再选最小的(意味着 用时最短),就得到了上面的表格。

●(71)Puts computer resources on the web, and must meet the requirements of super capacity, super concurrency, super speed and super security.

(71)A、Cloud computing B、Big date C、Block chain D、Internet of things

参考答案:A

●(72)is a decentralized database, ensure that the data will not be tampered with and forged.

(72)A、Artificial intelligence B、Blockchain

C、Sensing technology D、Big data

参考答案:B

● The information security management system preserves the confidentiality, integrity and availability of information by applying a (73)。

(73)A、technology management process

B、resource management process

C、quality management process

D、risk management process

参考答案:D

说明

本题的完整表达是:The key concept of the ISMS is to "preserve the confidentiality, integrity and availability of information by applying a risk management process and to give confidence to interested parties that risks are adequately managed".

●(74)is the process of determining, documenting, and managing stakeholder needs and requirements to meet Project objectives.

(74)A、Plan Scope Management B、Collection Requirements

C、Validate Scope D、Control Scope

参考答案:B

●(75)is that it provides guidance and direction on how quality will be managed and verified throughout the project.

(75)A、Plan Quality Management B、Manage Quality

C、Control Quality D、Project Charter

参考答案:A

最新修改时间:2022年3月6日 18:19

您已浏览完毕。

高章舜,软考技术支持专家、中文“智能文”发明者、中文智能化推进者。其EMAIL是:gaozhsh2007@sina.com

高章舜主持开发的中文智能编辑系统,呈现了中文“智能体”的优美。为了发扬光大中文的优秀传统,弘扬文化自信,著作人决定第一版开源,向全社会开放本版本的使用权。如果您需要更清晰、更优美、更专业、手写体更丰富的文章格式,甚至还需要定制字体和文章格式的话,请按上一段里的EMAIL给高章舜老师发邮件。